Der Wizard von DirectAccess erstellt alle notwendigen Einstellungen für die erfolgreiche Verindung in Gruppenrichtlinienobjekten. Weil ich die Sicherheitsfilterung und die verknüpften OUs vorher festlegen möchte, muss ich die DirectAccess-Gruppenrichtlinienobjekte vorbereiten. Diese einfachen Schritte sind schnell erledigt.

DirectAccess-Gruppenrichtlinienobjekte vorbereiten – Schritte:

- Sicherheitsgruppen in Active Directory erstellen

- Gruppenrichtlinienobjekte erstellen und verknüpfen

Sicherheitsgruppen in Active Directory erstellen

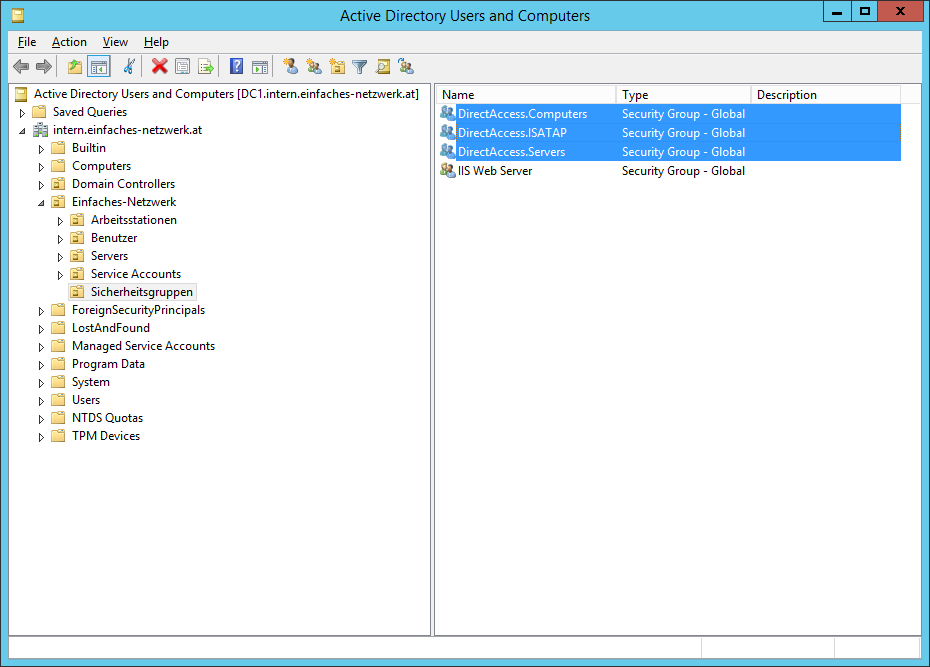

Wie in Teil 27 beschrieben, werde ich drei Sicherheitsgruppen für DirectAccess erstellen. Damit auf den DirectAccess-Server keine anderen Gruppenrichtlinieneinstellungen wirken, erstelle ich eine eigene OU. Bei dieser OU werde ich dann die Vererbung deaktivieren.

- Als Administrator an APP1 anmelden

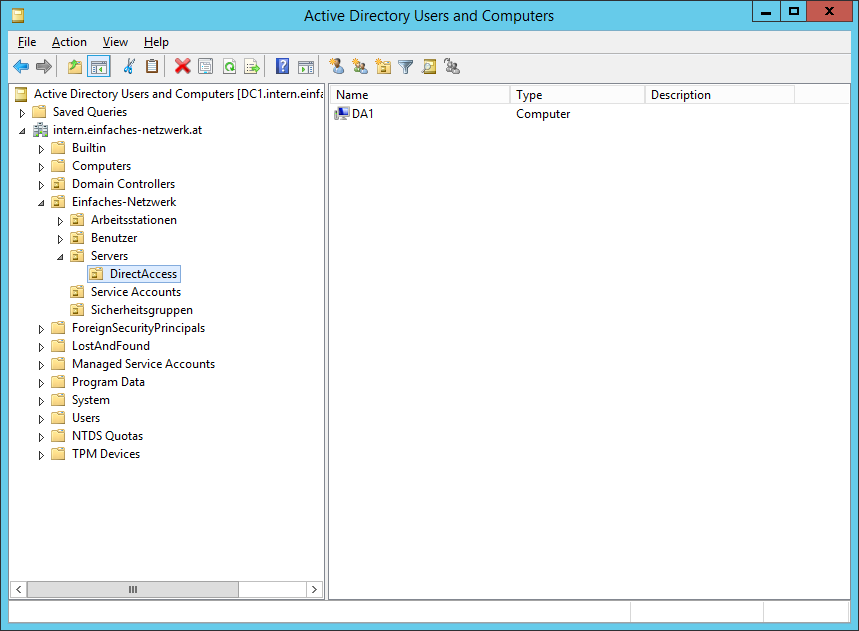

- Server Manager > Tools > Active Directory Users and Computers

- intern.einfaches-netzwerk.at\Einfaches-Netzwerk erweitern

- In der OU Sicherheitgruppen folgende Gruppen erstellen

- Das Computerobject CLIENT1 zur Gruppe DirectAccess Computers hinzufügen

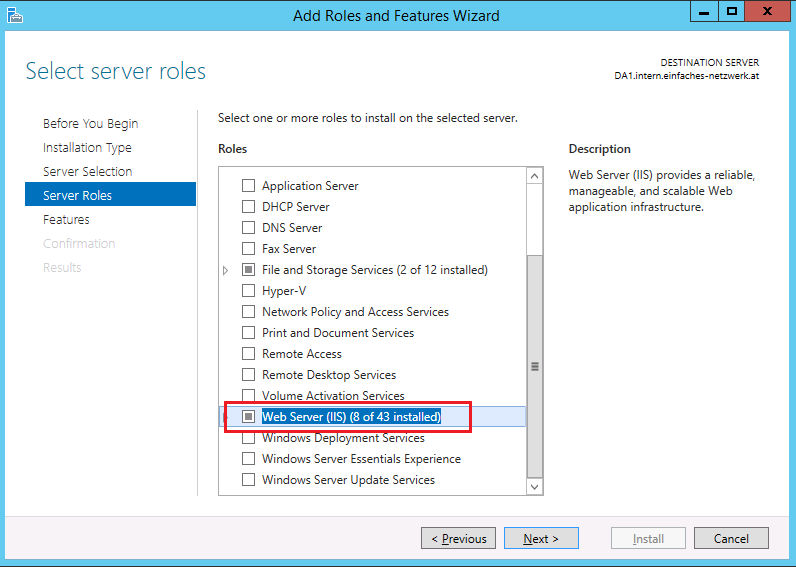

- Das Computerobjekt DA1 zur Gruppe DirectAccess Servers und IIS Web Server hinzufügen

- In der OU Servers eine weitere OU DirectAccess erstellen

- Das Computerobject DA1 in die OU DirectAccess verschieben

- Fenster schließen

Gruppenrichtlinienobjekte erstellen und verknüpfen

- Server Manager > Tools > Group Policy Management

- intern.einfaches-netzwerk.at\Group Policy Objects erweitern

- Folgende Gruppenrichtlinienobjekte erstellen

- DirectAccess Computers Custom

- DirectAccess Computers Wizard

- DirectAccess Servers

- DirectAccess ISATAP